“공격 도구를 내려받은 공격자”가 다시 피해자가 되는 사이버 지하경제의 냉혹한 구조

[메타X(MetaX)] 해커를 노린 해킹 캠페인이 포착됐다. 보안기업 Cybereason Nocturnus는 여러 해킹 도구와 크랙 파일에 원격제어 악성코드 njRat이 삽입된 대규모 캠페인을 분석했다. 공격자들은 해킹 포럼과 웹사이트에 악성코드가 심어진 도구를 올려놓고, 이를 내려받은 사용자의 PC를 장악했다.

이 사건은 단순한 악성코드 유포 사례가 아니다. 사이버 지하경제의 역설을 보여준다. 남을 해킹하기 위해 불법 도구를 찾던 이들이 오히려 더 정교한 공격자의 미끼에 걸려 자신의 시스템을 빼앗긴 것이다. 말 그대로 “도둑들 사이에도 명예는 없었다”는 냉정한 현실이다.

해킹툴과 크랙 파일에 숨겨진 njRat

Cybereason Nocturnus가 분석한 캠페인의 핵심은 해킹 도구의 트로이목마화다. 공격자들은 SQLi Dumper 같은 침투 테스트·해킹 도구, 크랙, 키젠, 설치 파일 등에 njRat을 심어 유포했다. 사용자가 이를 내려받아 실행하면, 겉으로는 정상 도구처럼 보이지만 실제로는 원격제어 악성코드가 설치된다.

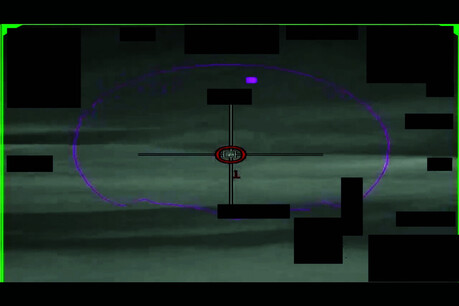

njRat은 중동 지역 등에서 널리 쓰여온 원격접근 트로이목마, 즉 RAT이다. 감염된 PC에서 키로깅, 스크린샷 촬영, 파일 조작과 유출, 웹캠·마이크 녹음 등 다양한 행위를 수행할 수 있다. 공격자 입장에서는 피해자의 컴퓨터를 사실상 완전히 장악할 수 있는 도구다.

문제는 피해 대상이 일반 이용자만이 아니라는 점이다. 이번 캠페인은 해킹 도구를 찾는 사람, 즉 해커나 침투 테스트 도구 사용자까지 노렸다. 해킹 생태계 안에서 공격자가 또 다른 공격자를 사냥한 셈이다.

감염 방식: 정상 Windows 프로세스로 위장한 악성 실행 파일

분석에 따르면 njRat 샘플들은 explorer.exe, svchost.exe 같은 정상 Windows 프로세스 이름으로 위장했다. 그러나 실제 실행 경로는 정상 시스템 디렉터리가 아니라 %AppData% 하위 폴더였다. 이는 악성코드가 흔히 사용하는 위장 방식이다. 사용자는 파일명만 보고 정상 프로세스로 착각할 수 있지만, 실행 위치와 서명 정보를 확인하면 이상 징후가 드러난다.

특히 분석된 파일은 explorer.exe라는 이름을 사용했지만, 파일 정보에는 “Intel Corporation”, “Intel(R) Common Users Interface” 같은 엉뚱한 회사명과 제품명이 들어 있었다. 정상 Windows explorer.exe라면 Microsoft 관련 정보가 들어가야 한다. 이 불일치는 악성코드 위장의 대표적인 단서다.

악성코드는 실행 후 %USER%AppDataRoamingIntel CorporationIntel(R) Common User Interface8.1.1.7800 같은 경로를 만들고, 그곳을 스테이징 디렉터리로 사용했다. 이후 최종 njRat 페이로드를 explorer.exe로 이름을 바꿔 AppData 경로에 복사한 뒤 실행했다.

또한 Windows 방화벽 설정을 바꾸기 위해 netsh firewall add allowedprogram 명령을 사용했다. 이는 악성 explorer.exe가 외부와 통신할 수 있도록 허용하는 행위다.

기술적 특징: TripleDES, AES, GZIP으로 감춘 로더

이번 캠페인에서 흥미로운 부분은 악성코드 로더의 난독화 방식이다. 분석 결과 일부 샘플의 PDB 경로에는 “TripleDES-Rijn-GZIPP” 같은 문자열이 포함돼 있었다. 이는 로더가 악성 페이로드를 숨기기 위해 TripleDES, Rijndael 계열 AES, GZIP 압축을 조합해 사용했다는 단서로 해석된다.

Cybereason 분석에 따르면 로더는 Visual Basic으로 작성된 .NET 실행 파일 형태였고, 복호화와 압축 해제를 거쳐 실제 njRat 페이로드를 풀어냈다. 흥미롭게도 암호화 키로 “abc123456” 같은 단순 문자열이 사용된 정황도 확인됐다.

이는 공격자들이 매우 정교한 국가급 기술만으로 움직인 것은 아니라는 점을 보여준다. 대신 자동화된 빌더와 반복 생성 체계를 통해 다수의 변종을 빠르게 만들어내는 방식에 가까웠다. 보고서는 이 캠페인을 일종의 “악성코드 공장”처럼 묘사한다. 매일 새로운 변종이 만들어지고, 여러 샘플이 계속 추가되는 구조였기 때문이다.

유포 인프라: 취약한 WordPress 사이트가 악성코드 저장소로 악용

공격자들은 자체 서버만 사용한 것이 아니라, 취약한 WordPress 웹사이트를 해킹해 악성코드 저장소로 활용했다. 보고서에는 인도 사무용품 제조업체의 WordPress 사이트인 anandpen.com이 악성 페이로드를 제공하는 경로로 악용된 사례가 나온다.

악성 파일은 WordPress 내부 디렉터리처럼 보이는 경로에 숨어 있었다. 이는 실제 공격에서 자주 관찰되는 방식이다. 공격자는 보안이 취약한 웹사이트를 장악한 뒤, 합법적 사이트의 평판을 이용해 악성 파일을 호스팅한다. 피해자나 보안 장비 입장에서는 처음부터 노골적인 악성 도메인보다 탐지가 어려울 수 있다.

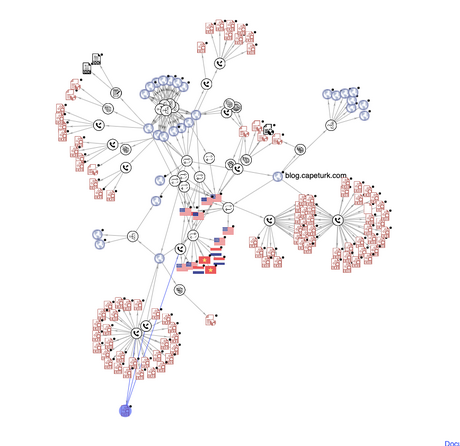

또 다른 핵심 인프라로는 capeturk.com과 그 하위 도메인이 언급된다. 이 도메인은 과거 Minecraft 관련 터키 게임 사이트였으나, 2018년 이후 재등록된 뒤 악성코드 캠페인과 연관된 것으로 분석됐다. 보고서는 capeturk.com 하위 도메인과 관련된 샘플이 수백 개에 달하며, 일부는 해킹 도구, 일부는 Chrome 설치 파일이나 Windows 애플리케이션으로 위장했다고 설명한다.

해커도 공급망 공격의 피해자가 된다

이번 캠페인의 가장 중요한 시사점은 공격 대상이다. 악성코드는 일반 이용자를 노린 것이 아니라, 해킹 도구와 크랙을 찾는 사람들을 겨냥했다.

보고서에 따르면 감염된 환경에는 여러 해킹 및 침투 도구가 존재했고, 이 도구와 함께 배포된 크랙 파일들도 njRat에 감염돼 있었다. 그중 하나는 SQL 인젝션과 데이터 덤프에 사용되는 SQLi Dumper의 키젠이었다.

이는 사이버 지하경제에서 흔한 신뢰 붕괴를 보여준다. 해킹 포럼, 크랙 공유 사이트, 파일 호스팅 서비스에서는 도구가 무료로 유통되지만, 그 무료 도구 자체가 미끼일 수 있다. 공격자는 “공격자가 되고 싶은 사람”의 욕망을 역이용한다.

결국 이번 사건은 공급망 공격의 변형이다. 정상 소프트웨어 공급망이 아니라, 불법 해킹 도구 공급망이 오염된 것이다.

보안 업계에서 공급망 공격은 보통 기업용 소프트웨어 업데이트, 오픈소스 패키지, 개발 도구 체인을 떠올리게 한다. 하지만 이번 사례는 지하 생태계에도 공급망이 존재하며, 그 공급망 역시 오염될 수 있음을 보여준다.

RAT 감염은 단순 감염이 아니라 ‘완전 장악’이다

njRat 감염은 단순히 광고창이 뜨거나 파일 하나가 손상되는 수준이 아니다. RAT은 원격 접근 도구다. 공격자는 피해자 PC에 지속적으로 접근할 수 있고, 내부 파일을 훔치거나, 키 입력을 가로채거나, 화면을 보거나, 마이크와 웹캠을 사용할 수 있다.

해킹 도구를 찾는 사용자가 감염될 경우 위험은 더 커진다. 이들의 PC에는 다른 도구, 자격증명, 타깃 정보, 서버 접속 기록, VPN 정보, 암호화폐 지갑, 포럼 계정 등이 저장돼 있을 가능성이 있다. 즉 공격자는 단일 PC를 장악하는 데서 그치지 않고, 또 다른 공격 인프라와 계정까지 탈취할 수 있다.

이 때문에 “해커를 해킹하는” 캠페인은 단순한 장난이 아니다. 이는 지하 생태계의 정보 탈취, 봇넷 구축, DDoS 자원 확보, 2차 공격 발판 마련으로 이어질 수 있다.

이번 사례는 기본 보안 수칙의 중요성을 다시 확인시킨다.

첫째, 파일명이 정상처럼 보여도 믿어서는 안 된다. explorer.exe, svchost.exe 같은 이름은 누구나 사용할 수 있다. 중요한 것은 서명, 실행 경로, 해시, 파일 메타데이터, 네트워크 통신이다.

둘째, 크랙과 키젠은 가장 위험한 감염 경로 중 하나다. 불법 소프트웨어는 공급자가 누구인지, 파일이 변조됐는지 검증하기 어렵다. 특히 보안 도구나 해킹 도구의 크랙은 공격자가 노리기 좋은 미끼다.

셋째, WordPress 등 공개 웹사이트가 악성코드 저장소로 악용될 수 있다. 기업은 자사 웹사이트가 단순 홍보 채널이라고 생각하기 쉽지만, 취약한 CMS는 공격자의 파일 호스팅 인프라가 될 수 있다.

넷째, AppData 경로에서 실행되는 정상 프로세스 이름의 파일은 반드시 의심해야 한다. 정상 Windows 시스템 파일은 보통 Windows 시스템 디렉터리에서 실행된다. %AppData% 하위의 explorer.exe는 강한 이상 신호다.

사이버 범죄 생태계도 ‘플랫폼 경제’로 움직인다

이번 사건은 사이버 범죄를 단일 공격자의 행위로 보면 부족하다는 점을 보여준다. 여기에는 플랫폼, 배포망, 파일 호스팅, 취약한 웹사이트, 크랙 커뮤니티, 자동화된 빌더, 원격제어 인프라가 얽혀 있다.

즉 사이버 범죄도 하나의 플랫폼 경제처럼 움직인다. 도구가 있고, 유통망이 있고, 사용자가 있고, 업데이트가 있고, 변종 생산 체계가 있다.

흥미로운 점은 이 경제 안에서도 신뢰가 무너진다는 것이다. 해커들이 사용하는 도구조차 오염되고, 크랙을 제공하는 사이트조차 누군가의 사냥터가 된다. 지하경제에서는 누구도 완전히 신뢰할 수 없다. 이번 캠페인의 제목처럼, 도둑들 사이에도 명예는 없었다.

Cybereason Nocturnus의 분석은 사이버 보안의 오래된 진실을 다시 보여준다. 공짜 도구에는 대가가 숨어 있을 수 있다. 특히 그 도구가 불법 크랙이거나 해킹 도구라면, 대가는 더 치명적일 수 있다.

이번 캠페인은 해커를 꿈꾸는 이들이 오히려 더 큰 공격자의 먹잇감이 되는 구조를 드러냈다. njRat에 감염된 순간, 공격자는 피해자의 컴퓨터를 들여다보고, 파일을 빼내고, 키 입력을 훔치고, 카메라와 마이크까지 장악할 수 있다.

해킹 도구를 내려받았다고 생각한 순간, 실제로 내려받은 것은 자신의 PC를 여는 열쇠였을 수 있다.

이번 사건의 교훈은 분명하다. 사이버 공간에서 가장 위험한 미끼는 늘 그럴듯한 이름을 달고 온다. 그리고 때로는 해커조차 그 미끼를 문다.

[저작권자ⓒ META-X. 무단전재-재배포 금지]